Microsoft Entra ID

Microsoft Entra ID-integrationen forbinder mTime med din Azure Active Directory-lejer. Den synkroniserer medarbejderdata fra Microsoft Graph API, så din medarbejderliste i mTime holdes opdateret med din brugerkatalog.

Hvad den synkroniserer

Integrationen importerer følgende data fra Entra ID til mTime:

- Medarbejdere — Fuldt navn, foretrukket navn og e-mailadresse

- Aktiv status — Om brugerkontoen er aktiveret eller deaktiveret i Azure AD

Sådan fungerer det

Entra ID giver adgang til brugerdata via Microsoft Graph API. mTime opretter forbindelse via en Azure AD app-registrering med User.Read.All-tilladelsen og henter alle brugere fra din lejer. Efter den første synkronisering bliver kun ændringer anvendt — medarbejdere vil ikke blive duplikeret.

Synkroniseringen kører automatisk efter en tidsplan. Du kan også udløse den manuelt fra integrationsdetaljesiden.

Attributter tilføjet af Entra ID

Når integrationen er aktiv, tilføjer den en skrivebeskyttet attribut til synkroniserede medarbejdere:

| Attribut | Beskrivelse |

|---|---|

| Entra ID Bruger-ID | Brugerens unikke identifikator i Microsoft Entra ID |

Denne vises i afsnittet “Integrationsattributter” på hver medarbejder. Se Brugerdefinerede attributter for mere om hvordan integrationsattributter fungerer.

Kom i gang

Forudsætninger

Du skal have en Azure AD app-registrering med følgende:

- Applikations-ID (klient-ID) — findes på app-registreringens oversigtside

- Klienthemmelighed — oprettet under “Certifikater og hemmeligheder”

- Lejer-ID — findes i Azure Portal under Entra ID > Oversigt

- API-tilladelse —

User.Read.All(applikationstype, med admin-samtykke givet)

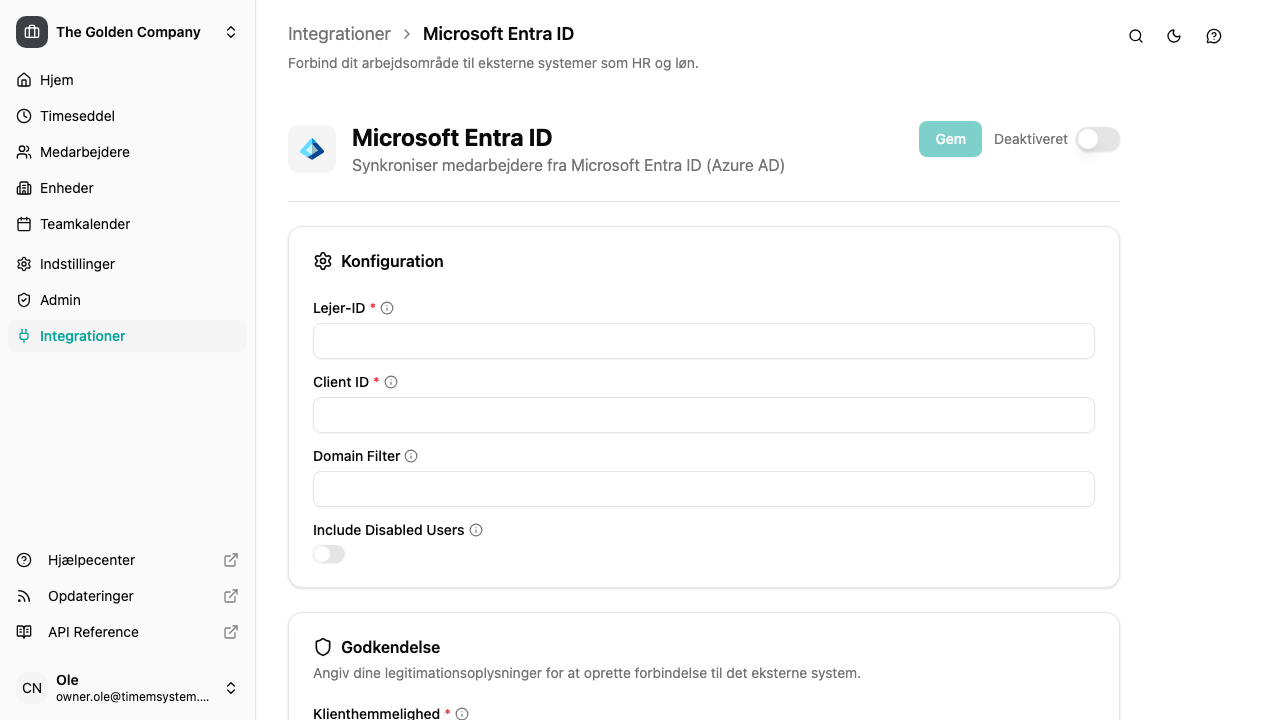

Opsætning af integrationen

- Gå til

- Find Microsoft Entra ID på listen og klik på den

- Indtast dit Lejer-ID og Klient-ID i konfigurationssektionen

- Indtast din Klienthemmelighed i legitimationssektionen

- Klik på Gem — mTime vil teste forbindelsen før den gemmer

Når legitimationsoplysningerne er valideret, kan du tænde for integrationen for at starte synkroniseringen.

Konfigurationsmuligheder

| Indstilling | Beskrivelse |

|---|---|

| Lejer-ID | Dit Azure AD lejer-ID (findes i Azure Portal > Entra ID > Oversigt) |

| Klient-ID | Applikations-ID (klient-ID) fra din app-registrering |

| Domænefilter | Synkroniser kun brugere, hvis e-mail ender med dette domæne (f.eks. example.com). Lad feltet stå tomt for at synkronisere alle brugere |

| Inkluder deaktiverede brugere | Når den er slået til, synkroniseres også brugere med deaktiverede konti (de markeres som inaktive i mTime) |

Hvad du kan forvente efter den første synkronisering

Når integrationen har kørt for første gang:

- Medarbejdere fra din Azure AD oprettes i mTime — du kan finde dem i

- Hver synkroniseret medarbejder får attributten Entra ID Bruger-ID

- Deaktiverede brugere springes over som standard (medmindre “Inkluder deaktiverede brugere” er slået til)

- Hvis et domænefilter er konfigureret, importeres kun brugere med matchende e-mailadresser

Fejlfinding

| Problem | Løsning |

|---|---|

| “Forbindelsestest fejlede” | Kontrollér at dit lejer-ID, klient-ID og klienthemmelighed er korrekte. Sørg for at admin-samtykke er givet for User.Read.All |

| Ingen medarbejdere synkroniseret | Tjek om der er sat et domænefilter, som ikke matcher dine brugeres e-mailadresser |

| Manglende medarbejdere | Brugere uden e-mailadresse eller med deaktiverede konti springes over som standard. Slå “Inkluder deaktiverede brugere” til for at importere dem |

| “Legitimationsoplysninger ikke konfigureret” | Indtast og gem klienthemmeligheden i legitimationssektionen |

Næste skridt

Når integrationen kører, kan du se Integrationer for at lære om synkroniseringsstatus, manuelle synkroniseringer og fejlfinding.